Windows 10 S não é tão “invulnerável” quanto a Microsoft afirmava, graças ao Word

Três horas: esse foi o tempo necessário para um profissional quebrar a segurança do “invulnerável” Windows 10 S e instalar um software malicioso. O culpado? O Word.

Ronaldo Gogoni 9 anos atrás

Uma das cartas que a Microsoft utilizou ao introduzir o Windows 10 S, a versão light de seu sistema operacional voltado à educação foi a segurança: ele só roda aplicativos desenvolvidos para a UWP ou Win32/.NET convertidos pela plataforma Centennial, em suma limitando o usuário às opções disponíveis na Windows Store e tão somente. A empresa também garantiu que “nenhum ransomware conhecido” seria capaz de sequestrar uma máquina com o SO, como ocorre com outras soluções (mesmo a sua principal).

Pois bem, tal afirmação está correta. Mas como sempre o 10 S não é totalmente blindado e uma vulnerabilidade conhecida acabou por furar o bloqueio, embora hajam alguns pontos a serem considerados.

O site ZDNet se propôs a vencer a muralha dita intransponível do sistema e para isso pediu que Matthew Hickey, especialista em segurança da Hacker House brincasse um pouco com o Windows 10 S. Em primeiro lugar a Microsoft não foi besta, em prol de entregar um produto enxuto e voltado ao público consumidor de máquinas simples para o dia a dia, se focando principalmente em estudantes de modo a bater de frente com o Chrome OS a companhia blindou o sistema e removeu uma série de permissões do usuário. Ela não possui prompt de comando, não há acesso ao PowerShell e nem a ferramentas de script, e o sistema impede que o usuário rode qualquer coisa que não tenha vindo da Windows Store.

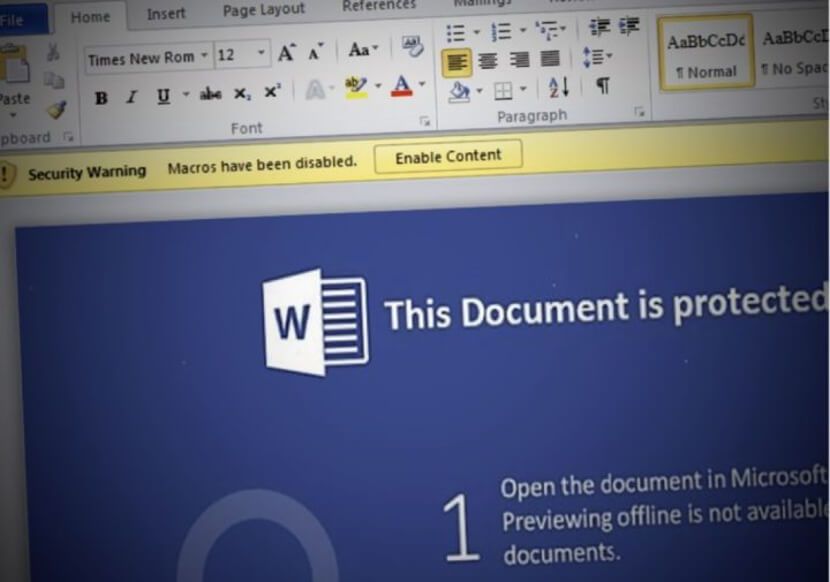

Hickey teve então que mudar a abordagem, procurando brechas em produtos fornecidos pela lojinha oficial que não fossem tão protegidos e a solução foi surpreendentemente simples, ainda mais por se tratar de uma vulnerabilidade conhecida: a execução de macros através do Word.

Hickey utilizou um ataque de DLL Injection através de um documento malicioso do Word com macros incorporadas, que uma vez aberto começou a driblar as restrições do Windows 10 S quanto a aplicativos externos à Windows Store; o profissional baixou uma ferramenta chamada Metasploit através do compartilhamento de rede do sistema ao invés de um link direto, e a partir dela foi capaz de puxar outros arquivos que continuaram a vencer as defesas do sistemas através da mesma técnica de injeção de DLL, até ganhar o controle total da máquina. No total foram três horas até Mickey vencer o 10 S.

Em defesa da Microsoft, de fato a tática utilizada por Mickey não é um ransomware existente. Há de se levar em conta também o fato de que tal tática depende de engenharia social, de modo a convencer um usuário a abrir o arquivo do Word malicioso e iniciar a execução das macros para que o sistema seja tomado. Em comunicado a empresa afirmou, sem surpresa para ninguém que “novas técnicas de invasão continuarão a aparecer”, até porque hackers tomarão a suposta blindagem do Windows 10 S como um desafio a ser superado.

Em suma, a situação é que o SO é sim mais seguro que a versão principal do Windows 10 por retirar uma série de brechas que poderiam ser exploradas, mas como todos sabem não existe sistema 100% seguro; embora hoje um hacker tivesse que suar um bocado para implementar um ataque bem-sucedido, é muito provável que no futuro outras falhas sejam identificadas e exploradas.

Fonte: ZDNet.