Novo ransomware só libera seu PC se você bater o recorde em um shoot 'em up

Pegadinha de mau gosto: novo ransomware sequestra dados dos usuários e os força a jogar um shoot 'em up insano e atingir uma pontuação absurda.

Ronaldo Gogoni 7 anos atrás

Bem-vindo ao ano de 2017, onde a cultura japonesa está em todos os lugares: seja nos cinemas com A Vigilante do Amanhã: Ghost in the Shell, na Netflix e até em seu PC, embora não de uma forma que você gostaria: como parte de um novo ransomware que força o usuário-alvo a atingir uma pontuação absurda em um dos shoot'em ups mais insanos já produzidos a fim de ter seus dados liberados.

Ransomwares são softwares maliciosos que hackers utilizam para extorquir usuários comuns internet afora, e a premissa é muito simples: o código malicioso uma vez instalado no computador (o Windows, como sempre é o alvo favorito) “sequestra” o sistema do usuário, criptografa os dados e os coloca atrás de um paywall, dessa forma a vítima é obrigada a pagar o valor do resgate para ser deixada em paz. Pessoas que lidam com dados sensíveis e que não podem se dar ao luxo de uma formatação limpa morrem de medo desse tipo de ataque, mas os hackers que utilizam ransomwares são bem menos seletivos do que os que miram em peixes grandes: eles sabem que dependendo das circunstâncias até mesmo o usuário final tirará dinheiro de onde for para ter seu sistema de volta.

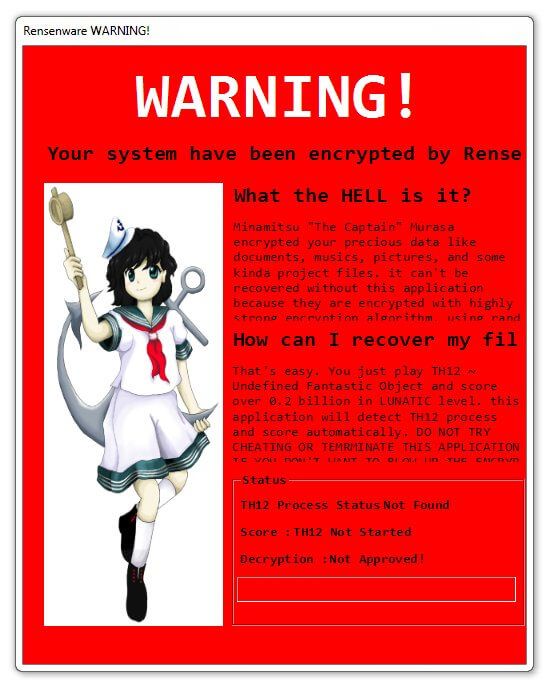

O que nos leva à “pegadinha” publicada pelo desenvolvedor Tvple Eraser, o chamado “rensenWare”. Detectado inicialmente pelo MalwareHunter Team, o programa invasor que está circulando pela internet nos últimos dias não exige nenhum tipo de pagamento por parte da vítima, e sim que ele atinja uma pontuação ridiculamente alta em Touhou 12 ~ Undefined Fantastic Object, um doujin game (categoria de títulos exclusivamente japonesa, em que um time pequeno ou um único desenvolvedor faz tudo, inclusive marketing e distribuição; no caso de Touhou Project a desenvolvedora Team Shanghai Alice é apenas um cara, conhecido como ZUN) lançado em 2009 para Windows e considerado por muitos um dos shmups mais difíceis já produzidos.

A proposta do rensenWare é simples, o usuário “só” precisa atingir uma pontuação superior a 200 milhões na dificuldade Lunatic (a mais elevada, obviamente) e considerando que a série Touhou Project é uma legítima representante do subgênero Bullet Hell, o desafio é simplesmente absurdo.

Esse é o tamanho da encrenca que o pobre usuário atacado pelo ransomware terá que encarar:

Maribel Hearn — Touhou 12 - Undefined Fantastic Object - Lunatic 1cc

Segundo Tvple Eraser, o rensenWare foi desenvolvido como uma “piada” principalmente para divertir os fãs de Touhou Project, já acostumados com a dificuldade insana dos títulos da série. Desde então o mesmo se desculpou por liberar “um malware basicamente mortal”, removeu o código original do Github (que já foi novamente compartilhado, afinal é a internet) e forneceu ferramentas para que os usuários possam contornar o software malicioso.

O grande, ENORME problema é que a internet não perdoa. Embora Tvple Eraser não tenha tentado forçar ele próprio o malware em computadores alheios, outros o fizeram for the lulz e seguindo tal pensamento, espíritos de porco estão neste momento alterando o código original do rensenWare de modo que ele não possa ser contornado, a fim de compartilhá-lo ao largo na rede para pegar usuários incautos e aplicar uma pegadinha cruel que muitos não verão graça, na incapacidade de atingir a pontuação imposta. Isso sem falar na possibilidade quase certa de mesclá-lo com a já tradicional estratégia do resgate em dinheiro ou bitcoins: imagine a frustração de alguém afetado que conseguiu superar o desafio ao dar de cara com um paywall.

Tvple Eraser diz agora que nunca mais fará nada do tipo, mas agora é tarde; o rensenWare já saiu da Caixa de Pandora e daqui para a frente, qualquer prejuízo que versões modificadas dele vierem a causar vão cair na sua conta.

Fonte: Ars Technica.