"Criar uma interface GUI em Visual Basic para tentar rastrear o Endereço IP"

Carlos Cardoso 18 anos atrás

Faz sentido? É, nenhum. "GUI" quer dizer "Graphic User INTERFACE", Interface GUI é no mínimo redundante, e qual a lógica de escrever um programa inteiro para algo que se faz em uma linha de comando?

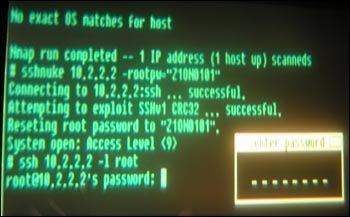

A frase nonsense veio da cena abaixo, de CSI:

Normalmente Hollywood SEMPRE fala besteira quando precisa usar jargão técnico, de qualquer área. Podem ser erros "inocentes", como o avião que bate no pouso em TopGun (mostram um TomCat chegando mas quem bate é um Corsair dos anos 50) ou podem ser barbaridades como no "Missão Marte", onde meia-dúzia de bases nucléicas foram mostradas em uma tela e um geneticista disse "ei, isso é DNA humano!".

Às vezes filmes inteiros são feitos em cima de premissas furadas, como aquele onde a mulher foi julgada e condenada por matar o marido, mas não havia matado, era armação dele, e como ninguém pode ser julgado duas vezes pelo mesmo crime, ela ganhou imunidade para acabar com o sujeito. Não é assim que funciona.

O problema com as séries atuais é que grande parte da audiência é composta de geeks, principalmente séries como CSI. Os escritores se não forem "do ramo", ou tiverem bons consultores, VÃO falar besteira, e passar vergonha.

No único episódio de 24 Horas que tive paciência de assistir Jack Bauer precisava da senha da filha em um serviço online. A tal Cloé (acho) invadiu o sistema da companhia telefônica e recuperou todas as senhas e sites que ela acessava. Como assim, Bial?

Hackear um sistema em televisão é mais ou menos assim:

WELCOME TO THE VERY TOP SECRET GOVERMENT SYSTEM

ENTER YOUR PASSWORD (nunca pedem usuário, só senha)

> GENESIS

ACCESS DENIED (em vermelho, piscando)

> OVERRIDE

ACCESS GRANTED (em verde, corpo 122)

Os freetards (e eu também, confesso) fazem coro cantando elogios ao Matrix Reloaded, por mostrar uma cena de hacking "realista", com a Trinity rodando o nmap para invadir o sistema da usina nuclear, usa um exploit real, etc, etc. Mas para quê tudo isso, se ela já deveria ter acesso ao console, para poder rodar o programa?

Em Star Trek os computadores são capazes de criar personagens holográficos sensientes, indistinguíveis de um humano normal, mas ainda dependem de senhas para dar acesso aos sistemas, e quando um alienígena imita a voz de um personagem, é mais que suficiente para o computador ser enganado. Nem uma camerazinha para ajudar na biometria?

Existem concessões que Hollywood precisa fazer, em pro da trama. Se é para mostrar texto na tela, todo mundo vai escrever em corpo 72, não tem jeito, é uma limitação física. Se endereços IP vão ser exibidos, nada melhor do que usar uma versão do prefixo 555 (inexistente, só vale pra Hollywood), apontando IPs com valor acima de 255. Emails idem. Em geral usam domínios criados especialmente para isso, assim evitam que algum pobre infeliz receba 50.000 mensagens de gente querendo falar com a Sandra Bullock.

Isso não é chamar o espectador técnico de bobo. Vamos ver então alguns dos erros clássicos de Hollywood:

1 - Computadores Falantes

A idéia é bem interessante, mas imagine a ponta da USS Enterprise, umas 15 pessoas mexendo em consoles, cada um falando com o computador e a máquina respondendo. Dá para imaginar o caos? Sem contar que é fácil na TV, mas imagine no escritório, o silêncio é quebrado quando de trás de um cubículo o computador fala: "Download do arquivo TRAVESTI_DO_RONALDO.AVI terminado. Deseja salvá-lo?"

2 - Paraíso da Usabilidade

Não interessa se você é o maior überhacker do planeta, uma coisa é conhecer computadores, outra aplicações. Eu sei salvar, abrir arquivos, etc no Autocad, mas não tenho a MENOR idéia de onde ficam outras funções, ou mesmo as funções dessas funções. Em Hollywood qualquer um abre qualquer programa e sai usando

3 - Paraíso da Interoperabilidade

Vai funcionar. O programa que o hacker do bem preparou e deu para nosso herói vai funcionar no computador do vilão. O pendrive vai ser espetado e reconhecido independente do sistema operacional e os arquivos serão lidos. Sempre. Também não há problemas com acentos, caracteres especiais, nada. As redes são completamente abertas. Espetar seu laptop na rede do vilão garante acesso completo a tudo, inclusive internet.

4 - Paraíso da Velocidade

As impressoras nos filmes trabalham a umas 780 páginas por minuto, 1200 se coloridas (não pergunte). Os links de dados funcionam a uma velocidade de 680GB, mas o upload dos arquivos é sempre T-1, onde T é o tempo que o guarda fazendo a ronda leva para passar no escritório onde o mocinho está copiando os dados. Computadores de filmes também não perdem tempo com boot, entram mais rápido que aquele Linux que já vem em firmware.

5 - Desorganizado, eu?

Todo desktop de vilão tem pastas como "Planos Secretos", "Arquivos Comprometedores" e "Vulnerabilidades da Estrela da Morte". Nenhum fica no "Meus Documentos", ou no raiz do Windows, onde 99% dos usuários guardavam seus arquivos, nos anos 90.

6 - O Melhor algoritmo de busca do planeta

O Google deveria seguir o exemplo: Busca linear. Para quê usar outros métodos, se avançar os registros em ordem alfabética é a melhor forma de chegar até os dados que você quer? E lembre-se, nada de otimizar a busca em memória, você precisa exibir cada um dos registros de seu banco de dados.

7 - Síndrome do Zoom Infinito e Filtros Mágicos

A culpa é de Blade Runner, que não só inventou o zoom infinito como inventou o passeio 3D dentro de foto holográfica. Agora todo filme tem isso. O sujeito pega uma imagem granulada em 125x125 tirada de uma fita de câmera de segurança que passou um ano em um pântano na Flórida, joga no computador, aplica um "algoritmo de limpeza" e presto, temos uma imagem em High Definition da cena. No alto da montanha, no fundo da imagem, meio pixel chama a atenção do policial. "Amplie este ponto". Presto! A cabana do vilão. Outra ampliação e dá para ler o título na capa dos planos que o bandido está examinando, na mesa da cozinha.

8 - O Polvo, Unido...

A qualidade de um hacker é determinada pela quantidade de janelas abertas, e por sua capacidade em digitar em várias ao mesmo tempo.

A Penélope, do Criminal Minds é mestra nisso, e na arte de hackear sites listando código-fonte. É infalível. Quer invadir um site? Abra uma janela e liste o código-fonte de algum programa. Qualquer um.

9 - Bateria é para os fracos

Para cada dispositivo wireless que você compra, ganha um tijolinho, a fonte e/ou carregador. Quando chegamos em algum lugar, a primeira pergunta é "onde tem uma tomada?" e ficamos o tempo todo vigiando a carga do notebook, do iPod, do Celular, do GPS... Em Hollywood isso não existe. "Vamos, ficaremos uma semana na Ilha de Lost" e o sujeito agarra o notebook e mais nada. Pior, a desgraça funciona por uma semana. Sem recarregar. Pra não falar no celular, que só ficará sem bateria se for importante para o roteiro.

10 - Tenha sempre um garotinho de 12 anos por perto

Mesmo que você não seja um padre, são extremamente úteis. Na vida real seu vizinho de 12 anos irá instalar impressora, configurar velox e fazer outras tarefas que você é burro demais para dar conta, pois não quer ler os malditos prompts do passo-a-passo na tela. Nos filmes os garotos de 12 anos hackeiam sistemas do governo, pilotam caças remotamente e são familiarizados com qualquer sistema. Isso vale para garotinhas também, vide a menina de Jurassic Park: "É um sistema Unix, é fácil!"