Meio Bit Explica: Como funciona uma VPN – Virtual Private Network

VPN é o assunto do momento, mas o que são VPNs? Onde vivem, do que se alimentam? Leia e entenda como funciona essa tecnologia fascinante!

Carlos Cardoso 05/09/2024 às 18:06

VPN, por algum motivo que me foge, tem se tornado um assunto bem comentado, e por mais que a instalação seja surpreendentemente simples mesmo para leigos, a tecnologia é uma completa caixa-preta para muitos. Vamos então matar a curiosidade e entender como essa bagaça funciona?

- Rússia: Apple remove apps de VPN a pedido do governo

- Apple Music da China remove músicas que mencionam o Massacre de Tiananmen

A Internet, a grande rede de computadores... (Crédito: Flux)

Antes da VPN, Redes

Sei que vai soar inacreditável, mas nem sempre computadores estavam naturalmente conectados. Houve uma época em que um computador era uma entidade totalmente isolada. Escritórios inteiros trabalhavam sem conexão. Se quisesse imprimir algo, você gravava em um disquete, levantava-se e ia até o PC conectado à impressora.

A única forma de um PC se comunicar com outro era via porta serial, e se você fosse um usuário avançado, teria um cabo de transferência de dados, popularizado no Brasil como “Cabo Laplink” (incrivelmente a empresa ainda existe), que fechava uma conexão serial ou paralela entre as duas máquinas.

Um cabo LapLink. Se você já usou, tem promoção de Corega na Amazon, só avisando. (Crédito: Reprodução Internet)

Era uma espécie de rede primitiva entre os dois computadores, que com o uso de MODEMs, poderiam estar em lugares diferentes.

Aos poucos foram surgindo equipamentos dedicados, placas de rede e servidores. No modelo mais comum, em estrela, cada computador se conectava com o servidor, que recebia e retransmitia os dados para os vários clientes.

Nas redes em anel, os computadores eram conectados em série, com a informação passando para todos ao mesmo tempo.

Em 1973 Bob Metcalfe, então funcionário da Xerox, criou o protocolo Ethernet, que se tornou o padrão de facto para conexões físicas de rede no mundo inteiro.

Em comum, todas essas redes usam o conceito de pacotes. Aqui cabe uma analogia...

Pacotes de Rede

Cada placa, ou dispositivo em uma rede possui um endereço físico, que em teoria é um identificador único e universal chamado MAC Address (medium access control address). Esse endereço é um número composto de 6 duplas de dígitos hexadecimais, indo de 00-00-00-00-00-00 a FF-FF-FF-FF-FF-FF, totalizando 281,474,976,710,656 endereços possíveis (Na prática é menos que isso mas não vamos complicar).

É possível, mas improvável, que dispositivos em redes diferentes tenham endereços iguais, mas em uma rede local isso viola os protocolos e dá problema, pois cada dispositivo precisa ser identificado individualmente.

Topologia de rede com vários computadores conectados via hubs, basicamente uma extensão (Crédito: Reprodução internet)

Imagine que você é um carteiro, sua rota é uma rua. Cada casa tem um endereço individual. Você tem Alzheimer, então não lembra onde fica cada endereço. Você precisa levar um envelope com uma mensagem para o endereço 31. Você chega na primeira casa e pergunta: “Aqui é o 31?” A pessoa que atende diz “não, não é”.

Você continua, de casa em casa, até achar a casa 31, que recebe o envelope, assina o recibo e você vai para casa.

Isso é o que acontece em uma rede simples, Ethernet, usando um hub.

Entra o Switch

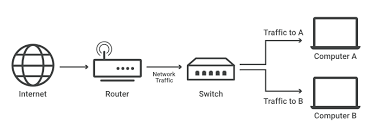

Como cada vez que a rede está recebendo ou transmitindo todos os outros computadores nela precisam esperar, grande quantidade de tráfego deixava a rede lenta. Um dia alguém teve a brilhante idéia de pegar um hub, que era pouco mais que uma extensão elétrica, e transformar em um switch, um equipamento inteligente que identifica o endereço do computador ligado em cada porta, e só passa para ela os pacotes endereçados àquela máquina.

Agora temos vários carteiros, levando e buscando as encomendas para cada casa, exclusivamente.

O Switch separa o tráfego, só enviando para cada computador os pacotes a eles destinados (Crédito: Cloudflare)

Em termos de segurança, não há muita. Nada impede que você seja um vizinho mal-intencionado, e quando chega o carteiro, você pergunta “tem algo para mim?”; ele responde “você é o 433?” “Sim, sou” “OK, aqui está seu pacote” “tem mais algum?” “Você é o 8832?” “Sou, pode entregar”.

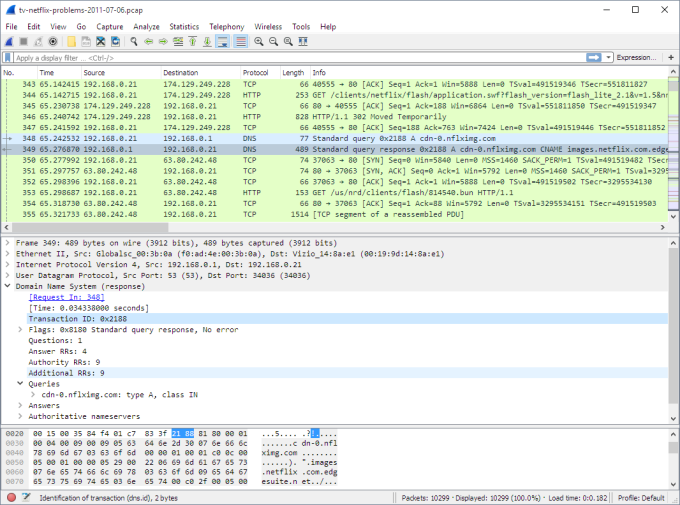

Quando uma placa de rede aceita todos os pacotes que passam por ela, está no chamado Modo Promíscuo, e a safadeza não pára aí. Com programas chamados Packet Sniffer, tipo o Wireshark, você captura tudo que está passando por aquela rede, vindo de qualquer máquina.

Se o conteúdo não estiver encriptado, ele vira texto na mão desses pacotes, e é trivial coletar todos os sites que você acessa.

Se sua empresa tiver uma filial, você pode contratar uma conexão remota; antigamente a operadora de telecomunicações iria puxar um literal cabo até uma central, de lá puxar outro cabo até a sua filial, e você teria uma conexão física direta entre os dois pontos.

Isso fica mais complicado quando os dois pontos são muito distantes, mas era possível estabelecer links virtuais via cabo submarino, microondas ou satélite, mas era uma rota fixa. Sempre do ponto A até o ponto B.

Em teoria seus dados estavam seguros, só com acesso físico seria possível interceptar essas transmissões.

Entra a Internet

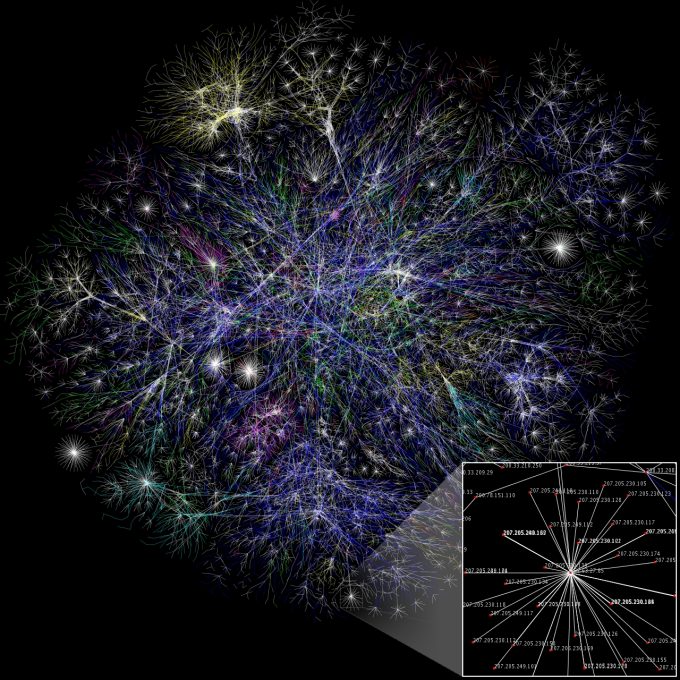

Na nossa analogia, as redes são as ruas. Os bairros são as empresas, ou escolas, ou hospitais, com várias redes interligadas. As árvores somos nozes, claro. Se você quiser se comunicar com outro bairro, pode pegar um ônibus e ir direto até ele, levando uma correspondência, mas quando você tem dezenas, centenas de bairros, é inviável ter uma linha de ônibus de cada bairro para todos os outros.

Inventaram então um novo conceito: Ao invés de uma linha fixa direta, você agora tem um táxi. Ele sai do seu bairro, segue a estrada até o bairro mais próximo. Lá você pergunta como faz para chegar no bairro destino. “Olha, é complicado, mas segue essa estrada até o outro bairro, lá você pergunta”. Você vai saltando de bairro em bairro, cada um mais próximo de onde você quer chegar.

A Internet em 2005 (Crédito: Wikimedia Commons)

Isso se chama rota, seu pacote de dados passa de mão em mão, seguindo um caminho hierárquico entre redes interconectadas. Se o pacote é praquela rede, ela recebe e encaminha internamente. Se não for, ela vê qual o destino e repassa pro servidor mais próximo naquela rota.

A grande vantagem da Internet é a robustez, foi um modelo criado durante a Guerra Fria, feito para sobreviver a ataques nucleares, com rotas dinâmicas se alterando em caso de nós da rede saindo do ar. A desvantagem é que seu pacote de dados passa pela mão de muita gente, e gente nefasta pode bisbilhotar.

Entra a Criptografia, mas não VPN ainda

Muita informação hoje em dia é criptografada. Praticamente todos os sites decentes usam TLS, Transport Layer Security, um sistema de encriptação e segurança que protege seus dados com algoritmos que dariam trabalho ao Alan Turing, mas ainda assim criptografia pode ser quebrada, e isso não impede que seja identificado que sua rede está trocando informações com a rede de destino.

Assim, se em teoria for decidido que é ilegal acessar o site ReceitasDeBolo.com.tw em Taiwan, com algumas ordens judiciais é identificado o tráfego entre as duas redes, a sua e a do site de receitas, e a polícia vai atrás de você.

Da mesma forma, pode-se bloquear o ReceitasDeBolo.com.tw de várias formas. Por bloqueio de DNS, forçando os servidores do seu país a não reconhecer mais o endereço IP de ReceitasDeBolo.com.tw, assim seu navegador não conseguirá descobrir como rotear os pacotes de dados.

Ele também pode mandar que os grandes provedores de conexão bloqueiem diretamente todas as rotas para os servidores do ReceitasDeBolo.com.tw, assim mesmo que você use o IP diretamente, sem DNS, continuaria sem conseguir acesso.

Ainda na analogia, além de não deixar você usar a lista telefônica, para descobrir em que rua de que bairro fica o ReceitasDeBolo.com.tw, também colocaram um guarda para impedir qualquer um do seu bairro de atravessar a ponte para a sede do ReceitasDeBolo.com.tw.

Entra (finalmente) a VPN

Lembra lá do começo, quando você tinha uma conexão física entre os dois bairros, um cabo, real ou virtual, sem intermediários? Uma VPN faz basicamente a mesma coisa.

Ao invés de ter vários pacotes de mensagens para o ReceitasDeBolo.com.tw, a VPN reenvelopa esses pacotes, direcionando para um servidor deles, um prédio Inconspícuo, sem placa na porta, em um bairro que ninguém presta atenção.

Seus envelopes agora, não importando quem seja o destinatário final, todos são endereçados para aquele prédio. Eles passam por outros bairros, como pacotes normais. As pessoas olham, não dão atenção. Se alguém tentar abrir, descobrirá que tem o dobro de cola e fita adesiva.

Here he comes to save the day... (Crédito: Flux)

Quando chegam no prédio de destino, eles são abertos, os envelopes originais são recuperados, e lá do prédio, no bairro fora do alcance do Governo, são encaminhados para o destino final.

Os pacotes de resposta são recebidos também no prédio, colocados em envelopes discretos como embalagem de sex shop, e enviados para você.

Para todos os fins práticos, você tem uma conexão direta entre sua casa e a sede do ReceitasDeBolo.com.tw. Ninguém consegue ver para onde seus pacotes vão. As alterações e bloqueios não te afetam, pois os seus pacotes não passam por eles.

Na pior das hipóteses o Governo teria que descobrir o endereço do prédio discreto que redireciona os pacotes, e antes disso ele teria que provar que os pacotes que você envia para lá são direcionados para o ReceitasDeBolo.com.tw. Sendo que milhares de outras pessoas usam o prédio para outros fins, mandando pacotes para o mundo inteiro.

Se a empresa que redireciona os pacotes for boa, ela não vai manter nenhum registro dos pacotes enviados e recebidos, assim mesmo que venha uma ordem para identificar se você usou o serviço, não terão como cumpri-la.

Fora acessar rede social de passarinho, uma VPN – Rede Virtual Privada, tem muito mais utilidades. São usadas diariamente por milhões de pessoas acessando as redes de suas empresas em trabalho remoto, são usadas para comunicações privadas seguras entre unidades militares, evitam a maioria dos ataques hackers mais comuns.

Na China são usadas por estrangeiros e habitantes locais para acessar serviços banidos, como Twitter, Google, Instagram e similares. Em teoria VPNs são proibidas por lá, mas na prática, dada a necessidade de manter a economia girando, o Governo faz vista grossa, só de vez em quando banindo um ou outro gateway, apenas para este ser substituído quase imediatamente.

Se você não mencionar Tibet, e aquela praça onde em 4 de junho de 1989 nada aconteceu, ou não postar imagens como esta abaixo, vão te deixar em paz.

Por coisas assim que somos banidos na China (Crédito: Flux)

VPN – Instalação

Foge do escopo do artigo explicar como instalar as VPNs da Cloudflare, Express VPN, ProtonVPN, NordVPN, SurfShark,TunnelBear, MullVad e outros, ou dizer que o Opera, o melhor browser que ninguém usa, tem um cliente VPN nativo, mas se você quiser saber mais, pode consultar nosso site co-irmão: